Égypte antique — Pesée du cœur & livres des morts

On conserve le corps pour que la route reste ouverte. Pour maintenir une interface. Pas de métaphore ici : sel, bandelettes, résine, amulettes — une technique. Le mort n’est pas parti, il passe. On lui garde un support pour que le souffle (ka) tienne, que l’oiseau (ba) revienne, que le nom (ren) ne décroche pas. Et au bout, la scène connue : une balance, une plume, un cœur. Pas un tableau, un mode d’emploi. L’iconographie ne montre pas : elle guide. Ce deuxième volet va dans l’atelier de momification, puis dans la salle de la pesée, puis dans la nuit de l’Amduat — douze heures pour renaître.

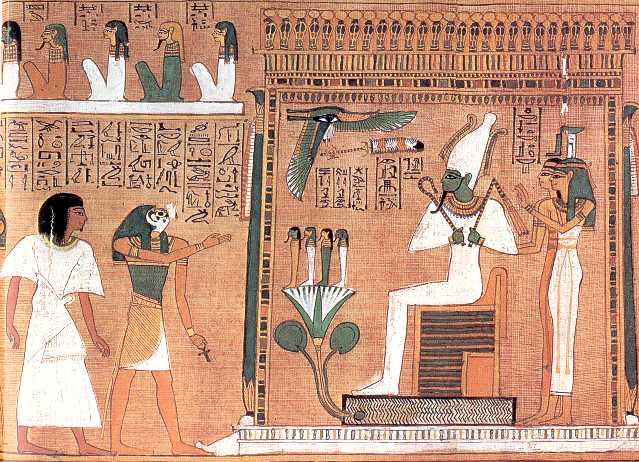

Légende (vignette psychostasie) : Pesée du cœur devant Osiris : balance, plume de Maât, Thot scribe, Ammit. Scène égyptienne de psychostasie avec balance et plume.

Ce qu’il faut sauver (atelier)

Per-nefer, la maison-belle. Odeur sèche du natron, résine chaude. On retire, on lave, on sèche, on emplit, on bande. Les viscères partent dans quatre vases, couvercles à tête des fils d’Horus. Le cœur, on le garde. Le cerveau, non. Entre les couches, on glisse des amulettes : œil oudjat pour la protection, pilier djed pour la stabilité, nœud d’Isis pour le lien. Chacune avec sa phrase, sa fonction. Ce n’est pas du décor : c’est une technologie de continuité. Le corps transformé devient sah, apte à recevoir le ba quand il revient à l’aube des offrandes. On n’embaume pas pour conserver comme au musée : on prépare un lendemain opératoire.

Le geste règle la matière et la matière règle le geste. La peau tirée, la bande passée, la résine scelle. On installe un masque, on peint le regard, on écrit un nom. Tant que le nom est là, quelque chose tient. La tombe n’est pas une fin : c’est un atelier. On équipe. On met à portée de main des pains, de la bière, des oignons, des colliers. On suspend des oushebtis — petites figurines prêtes à répondre : “me voici” quand il faudra travailler aux champs de l’ouest. Rien d’ornemental, tout d’utile.

Rail court (repères)

-

Ka / Ba / Akh. Le ka reçoit les offrandes, force de vie. Le ba circule, revient, oiseau à tête humaine. L’akh, c’est l’être transfiguré, efficace, quand tout a bien tenu.

-

Ren. Le nom. On le grave, on le répète. Effacer un nom, c’est tuer encore.

-

Ib. Le cœur. Mémoire et conscience. On le pèse.

-

Maât. Mesure juste. La plume sur le plateau, l’étalon d’un monde en ordre.

-

Duat. L’entre-lieux nocturne. Des portes, des lacs de feu, des gardiens à nommer.

-

Images = cartes. On ne contemple pas, on suit la voie. Un dessin peut ouvrir une porte.

Pesée du cœur (Livre des Morts, chapitre 125)

Salle claire. Osiris trône, Isis et Nephthys encadrent. Anubis ajuste la balance. À gauche, le cœur (ib). À droite, la plume de Maât. Thot tient le calame, prêt à noter, exact. En bas, Ammit attend — crocodile, lionne, hippopotame, trois bouches pour une fin sans retour. On déroule la confession négative : “Je n’ai pas volé, je n’ai pas menti, je n’ai pas détourné les offrandes, je n’ai pas affamé, je n’ai pas fait pleurer…” Quarante-deux phrases, une par juge, une par faute possible. Ce n’est pas l’aveu qui sauve, c’est la parole qui fait : en disant, on ajuste. Le cœur doit égaler la plume. S’il pèse trop, Ammit dévore : pas d’exil héroïque, juste l’extinction. S’il tient, on passe, on est admis dans la salle d’Osiris.

La scène, peinte mille fois, varie et ne varie pas : même balance, même plume, mêmes témoins. L’important n’est pas la beauté du trait, c’est l’efficacité du dispositif. On sait où poser l’œil, on sait ce que fait chaque dieu dans la séquence : qui pèse, qui vérifie, qui consigne. C’est une procédure.

Scarabée du cœur (chapitre 30B)

On remplace la fragilité par une pierre. Un scarabée en pierre verte, gravé. On le pose sur le cœur ou à la place du cœur. Le texte parle au cœur : “Ô mon cœur qui vient de ma mère, ne t’élève pas contre moi au tribunal… ne sois pas témoin contre moi.” Le scarabée porte l’idée de devenir — kheper, le soleil qui roule, renaît. L’amulette n’est pas ruse malhonnête : c’est l’intelligence du rite. On sait que la mémoire pèse. On place une contre-parole pour que la balance reste à niveau. Là encore, la phrase n’explique pas, elle agit. La pierre a des arêtes, le signe a des lignes : ensemble, ils tiennent un seuil.

Scarabée du cœur, “chapitre 30B” : pour que le cœur ne témoigne pas contre son propriétaire

Douze heures dans la nuit (Amduat)

On l’appelle Ce qui est dans l’au-delà. Ce n’est pas une “mythologie” au sens de fable : c’est une cartographie. Douze heures, douze registres, la barque de Rê passe. Des serpents, des portes, des lacs, des sables, des déesses en forme de bras tendus, des corps disloqués à recomposer, des noms. Toujours des noms : savoir le nom, c’est ouvrir. Se tromper de nom, c’est rester dehors. À la sixième heure, tout descend au point le plus bas : Rê s’unit à Osiris, la force morte et la force solaire se rejoignent, la régénération se noue. Plus loin, on découpe, on coud, on distribue de la nourriture aux ombres. À la douzième, la barque remonte, la porte s’ouvre, l’horizon rougit : matin.

Le mort suit la même route, à son échelle. Il passe de porte en porte. Il montre des amulettes, il dit des formules, il présente son nom. L’image au mur n’est pas souvenir : c’est une autre interface. Ce qui a été peint ici se réalise là-bas. Ce qui a été écrit sur la bandelette se lit dans l’autre salle. C’est le principe général : agir ici pour que ça opère là

Pourquoi garder le corps ?

Parce que l’existence n’est pas un tout ou rien. Elle se transmet par le support qu’on laisse. Le ba a besoin d’une adresse pour revenir ; le ka a besoin d’un lieu pour recevoir l’offrande ; l’akh a besoin que les opérations aient trouvé leurs prises. Sans le corps travaillé, la route se referme trop vite. La momification ralentit, aménage, offre des prises à la parole et aux objets. Le cœur reste pour la pesée, pour la mémoire. Les viscères sont protégés parce qu’ils sont des fonctions : respirer, digérer, filtrer — on n’abandonne pas des fonctions, on les conditionne. La peau et les bandelettes reconstituent une continuité qui permet au texte de circuler : quand on écrit sur une couche, on écrit sur un corps lisible.

Ce n’est pas une glorification du cadavre. C’est une ingénierie du seuil. On évite que la décomposition efface la personne avant l’heure. Le temps biologique se met à niveau avec le temps rituel. Si la matière tient assez, la parole fait le reste.

Comment l’iconographie guide

On pense “icône”, on devrait lire “mode d’emploi”. Un défunt est peint faisant offrande à un dieu : c’est déjà une offrande effective. Une porte dessinée avec son nom : c’est une porte franchissable. Des démons aux couteaux sont cadrés par des légendes : si tu sais lire la ligne, le couteau s’abaisse. Les lignes de texte sont des boutons : on presse, on passe. Le tombeau n’est pas une galerie, c’est une console. On sait que tel serpent aime l’eau fraîche, on dépose une coupe peinte ; on sait que tel lac brûle, on prend la barque peinte ; on sait que tel gardien veut entendre une phrase, on la lui donne. L’écriture ne commente pas l’image, elle l’arme.

Variantes, fortunes, ajustements

Tout le monde n’a pas le même tombeau. Au début, c’est le roi, seul, Textes des Pyramides. Puis les élites élargies, Textes des Sarcophages. Puis des rouleaux de Livre des Morts que l’on commande presque prêts-à-lire, on laisse des blancs pour écrire le nom. Les techniques varient : momifications fines, résines multiples, bandelettes serrées ; ou, à d’autres périodes, traitements plus rapides. Parfois les vases canopes sont réintégrés au corps, parfois non. Les cycles nocturnes se dédoublent : Livre des Portes, Livre des Cavernes — mêmes logiques, autres paysages. L’axe ne bouge pas : tenir la route.

Il y a aussi les accidents du temps : pillages, réemplois, tombes ouvertes, statues renversées. Les Égyptiens le savent : ils multiplient les supports, disséminent les noms, répètent les formules. Si un nom est effacé ici, il reste ailleurs. Si une amulette manque, une autre redouble sa fonction. Redondance comme assurance-vie.

Aujourd’hui : vitrines, scanners, scrupules

On regarde des momies derrière un verre. On scanne. On reconstruit des visages. On lit sous les bandelettes les amulettes qu’on ne voyait pas. On identifie des résines, des tissus. Cela éclaire la technique, confirme qu’on n’avait pas affaire à des “croyances naïves” mais à un savoir-faire. En même temps, on s’interroge : montrer des morts, comment ? On change les cartels, on donne des contextes, on associe les pays d’origine, on parle parfois de réinhumations. Le regard apprendra à tenir la science et la pudeur dans la même main.

Sur cette page, on garde la même règle : éviter l’exotisme. Décrire la fonction, pas l’étrangeté. Dire ce que fait une plume, ce que vise une amulette, pourquoi un dessin, pourquoi un nom.

Lexique (pour tenir le fil)

Ka : force vitale à nourrir. — Ba : mobilité qui revient. — Akh : l’être efficace après transformation. — Ren : nom, condition de subsistance. — Ib : cœur, mémoire, conscience. — Maât : ordre juste, plume étalon. — Duat : espace nocturne de passage. — Amduat : “Ce qui est dans l’au-delà”, carte des douze heures. — Oushebtis : serviteurs répondants. — Canopes : vases à viscères, fils d’Horus.

Timeline (marques simples)

Ancien Empire : Textes des Pyramides (royaux). — Moyen Empire : Textes des Sarcophages (élites élargies). — Nouvel Empire : Livre des Morts, grands cycles nocturnes (Amduat, Portes). — Époque tardive à ptolémaïque : standardisations, variations, prolifération d’amulettes.

À voir / à lire

Jan Assmann, Mort et au-delà dans l’Égypte ancienne. — Erik Hornung, L’Amduat. Le Livre de ce qu’il y a dans l’au-delà. — Salima Ikram, Death and Burial in Ancient Egypt. — John H. Taylor (dir.), Ancient Egyptian Book of the Dead. — R. O. Faulkner, The Ancient Egyptian Book of the Dead (trad.).

Références : Livre des Morts (chap. 125 “Pesée du cœur”, chap. 30B “Scarabée du cœur”) ; cycles funéraires nocturnes (Amduat). Travaux de synthèse : Assmann ; Hornung ; Ikram ; Taylor ; Faulkner.

réflexion

-

Voici, très serré, ce que le Livre des Morts (au vrai : Livre pour sortir au jour) nous apprend — à nous, “modernes” :

-

La parole qui fait. Dire, ce n’est pas commenter : c’est ouvrir une porte, désamorcer un couteau, équilibrer un cœur.

-

Le corps comme interface. Sans support matériel, pas d’adresse pour le lien (ka/ba) : la technique sert la continuité, pas la déco.

-

La forme compte. Une image peut être un mode d’emploi ; un rituel, une procédure qui opère — pas un symbole vague.

-

Le nom est un organe. Effacer un nom, c’est tuer encore ; le répéter, c’est maintenir une présence.

-

L’éthique comme mesure. Maât n’est pas morale abstraite : c’est un étalon concret pour “faire juste” ici et maintenant.

-

Cartographier l’inconnu. Face au chaos, on trace des cartes (Amduat) : mieux vaut un chemin praticable qu’une croyance floue.

-

Redondance = résilience. Multiplier supports, amulettes, inscriptions : quand l’un manque, l’autre tient — leçon d’archiviste.

-

Le rite est une technologie. Ingénierie du seuil : aligner matière, gestes, mots pour que la traversée se fasse.

-

Deux temps à accorder. Biologie vs social : on aménage le temps du deuil pour qu’il rejoigne le temps du corps.

-

Sobriété, précision. Un geste juste pèse plus que dix gestes spectaculaires : économie de moyens, efficacité d’action.

-

Responsabilité du regard. Exposer des morts oblige : contexte, pudeur, restitution — la science n’exonère pas l’éthique.

-

Communauté et mémoire. On ne “gère” pas la mort seul : on fabrique du commun pour que la vie reprenne axe.

En bref : moins d’“opinions” sur la mort, plus d’outils qui tiennent — des formes, des noms, des gestes qui font passage.